Bezpieczeństwo systemów IT to podstawowy warunek stawiany przed dostawcami.

Sprzedawcy wielokrotnie słyszą pytania związane ze stabilnością aplikacji i jej zabezpieczeniach w trakcie prezentacji sprzedażowych. Nie jest to dziwne czy szokujące, w końcu każdy, kto korzysta z różnych systemów, chce, żeby były one bezpieczne, w końcu są w nich przetrzymywane dane wrażliwe.

Większość aplikacji, z których korzystamy, są napisane w języku PHP. 77% stron internetowych dostępnych w sieci istnieją dzięki PHP. Większość z nich na pewno kojarzysz: Facebook, Wikipedia, WordPress, Slack, MailChimp, Mozilla czy… SpiceCRM.

Z racji tego, że PHP jest tak popularnym językiem programowania, narosło wokół niego wiele mitów, które czasami wpływają negatywnie na jego reputację. Dlatego postanowiłem, że przytoczę dzisiaj najważniejsze argumenty świadczące o bezpieczeństwie tego typu rozwiązań. Jeśli zastanawiasz się nad wdrożeniem SpiceCRM, ale martwi Cię właśnie język, w którym jest napisany, to ten tekst na pewno Cię zainteresuje.

Co to jest język PHP?

PHP to skryptowy język programowania wykorzystywany do generowania stron internetowych i budowania aplikacji webowych w czasie rzeczywistym.

Najczęściej jest stosowany do tworzenia skryptów po stronie serwera WWW, ale może być też używany do przetwarzania danych z poziomu wiersza poleceń, a nawet do pisania programów pracujących w trybie graficznym.

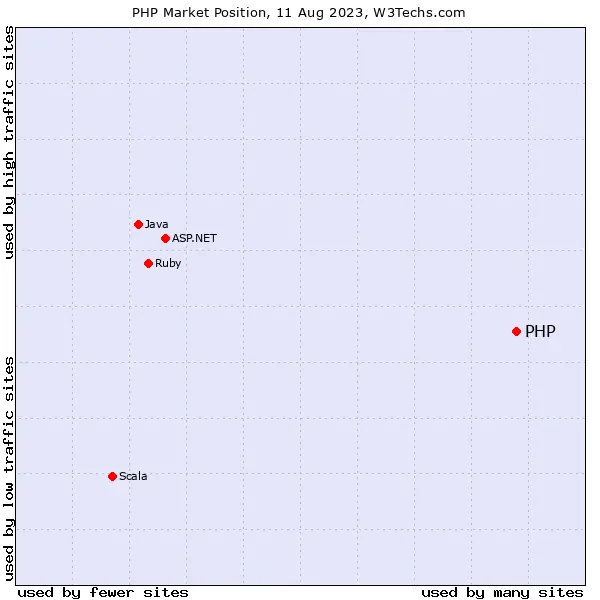

Na poniższym wykresie można zauważyć, jak powszechna dziś jest to technologia.

Bezpieczeństwo systemu a język oprogramowania

Każdy język programowania posiada pewne luki i błędy. Przy wyborze systemu warto kierować się tym, by technologia, w której został wytworzony, była stabilna i solidnie przetestowana. Istotne są też podejście twórców do rozwiązywania problemów, czas reakcji, a także skala rozpoznawanych przez społeczność błędów.

Język PHP, który dzisiaj rozważamy, jest rozwijany od 1995 roku. To upowszechniona, znana i postępowa technologia. Jej intensywny rozwój sprawia, że wszystkie błędy są regularnie naprawiane, a nowe funkcjonalności dodawane regularnie. Wsparcie dla kolejnych wersji uruchamiane jest w dwuletnim cyklu. Niedawno światło dzienne ujrzała zresztą PHP 8.3.

Dodatkowo PHP posiada wiele wbudowanych mechanizmów i funkcji, które pomagają w zabezpieczeniu aplikacji przed atakami. Przykłady takich mechanizmów to: filtry do walidacji danych, funkcji anty-SQL injection oraz możliwość ustawienia konkretnych zabezpieczeń na poziomie konfiguracji serwera WWW (np. ograniczenia dostępu do plików, kontroli sesji).

Warto również zaznaczyć, że PHP jest często stosowane w połączeniu z frameworkami, które dostarczają zestaw narzędzi i gotowych wzorców projektowych. Dzięki temu programiści mogą budować aplikacje na podstawie sprawdzonych i bezpiecznych struktur, co redukuje możliwość popełniania błędów związanych z bezpieczeństwem.

Bezpieczeństwo wytworzonego kodu

W ciągu ostatnich lat można zaobserwować rozwój technologii PHP, co znacząco zmienia postrzeganie tego języka wśród specjalistów.

Najnowsza zalecana do użycia produkcyjna wersja PHP to 8.3. Posiada ona już kilka aktualizacji. W skład takiego wydania wchodzą między innymi poprawki bezpieczeństwa oznaczone identyfikatorami CVE.

Uczciwie mówiąc, w historii zmian PHP można zauważyć pewne podatności dotyczące bezpieczeństwa. Istotny jest fakt, że są one na bieżąco poprawione a tzw. łatki bezpieczeństwa, wydawane są regularnie (mniej więcej co miesiąc). W tej kwestii PHP nie ustępuje pozostałym językom programowania.

Dodatkowo ważnym krokiem w kierunku jakości kodu PHP jest przestrzeganie najlepszych praktyk programistycznych. Co obejmuje: czytelne formatowanie, zrozumiałe komentarze i odpowiednią strukturę kodu. Im bardziej czytelny i uporządkowany jest kod, tym łatwiej jest identyfikować potencjalne luki bezpieczeństwa i rozpoznawać ewentualne zagrożenia.

Unikanie zagrożeń związanych z bezpieczeństwem wymaga również świadomego zarządzania danymi wejściowymi. Każdy fragment danych przekazywany do aplikacji powinien być dokładnie walidowany i filtrowany, aby zapobiec wstrzykiwaniu złośliwego kodu, takiego jak SQL injection lub cross-site scripting (XSS). Tylko zaufane i poprawnie sformatowane dane powinny mieć dostęp do systemu.

Zasady bezpieczeństwa systemów PHP

1. Aktualizuj wersje i biblioteki

Regularnie aktualizuj PHP oraz wszelkie używane biblioteki i frameworki do najnowszych wersji. Deweloperzy często publikują poprawki bezpieczeństwa, które naprawiają luki i słabości. Utrzymywanie aktualnego środowiska programistycznego to podstawa bezpieczeństwa.

2. Sprawdzaj dane

Ostrożnie podchodzi do informacji, które otrzymujesz. Wszystkie dane, które są wprowadzone przez użytkowników, powinny być poddawane dokładnej walidacji. Zabezpieczenia aplikacji pomogą uniknąć nieprzyjemnych sytuacji, które mogą się zdarzyć. Dzięki temu można uniknąć ataków typu SQL Injection, XSS czy inne zagrożenia.

Zabezpieczaj bazy danych. Ogranicz prawa dostępu do informacji, które są krytyczne dla Twojej aplikacji. Unikaj wykonania trudnych zapytań SQL, korzystaj z przygotowanych instrukcji i mechanizmów ORM (Object-Relational Mapping), które pomagają uniknąć SQL Injection.

3. Zabezpiecz kod aplikacji

Nowa wersja PHP wprowadza szereg usprawnień, które wspomagają tworzenie kodu w sposób czytelny i bezpieczny. Są to między innymi:

4. Monitoruj działania

Dobrym sposobem, aby zabezpieczyć się na przyszłość, jest wdrożenie narzędzi monitorujących i rejestracji logowań. Pomoże to w szybkim wykryciu i reakcji na ewentualne ataki. Regularnie przeglądając działania na aplikacji, zyskasz pewność, że w razie problemów trzymasz rękę na pulsie. A jeżeli coś się wydarzy, zwiększasz szanse na szybką reakcję i ewentualne wykluczenie zagrożenia.

5. Edukuj się i zwiększaj świadomość

Lepiej jest zapobiegać niż leczyć. Dlatego zapewnij odpowiednie szkolenia dla zespołu deweloperskiego, które będą aktualizować ich wiedzę na temat bezpieczeństwa. Wiedza o najnowszych zagrożeniach i praktykach zabezpieczających pomoże tworzyć bardziej bezpieczny kod.

SpiceCRM – system stworzony dzięki PHP

SpiceCRM to aplikacja, która jest napisana w języku PHP. Pewnie użytkowników tego narzędzia to nie dziwi, jest to ogólnie dostępna informacja. Dzięki temu, że system jest napisany językiem PHP i oparty na technologii Open Source ułatwia to pracę programistom, którzy dostosowują SpiceCRM do wymagań klientów.

SpiceCRM wdrożono między innymi w firmie Bricoman – sieci francuskich hurtowni remontowo-budowalnych, która od kilku lat działa także w Polsce.

Podsumowanie

Ochrona aplikacji PHP przed atakami hakerskimi to nieustanny proces, który wymaga troski i uwagi na każdym etapie tworzenia i utrzymywania aplikacji. Przestrzeganie wymienionych zasad oraz świadomość aktualnych zagrożeń stanowią fundamenty bezpiecznej aplikacji internetowej.

Potrzebujesz więcej informacji o SpiceCRM?

Wypełnij formularz kontaktowy

lub napisz do nas na kontakt@spicecrm.pl